Attention aux fausses versions de Spotify et du Microsoft Store qui volent vos données - Android

En appâtant les utilisateurs avec des publicités qui mènent vers de fausses versions du Microsoft Store ou de Spotify, des malwares cherchent à voler les données des victimes.

De faux sites imitant le Microsoft Store, le site de Spotify et un convertisseur de PDF ont récemment été signalés pour avoir distribué des malwares. La société ESET a découvert ces sites malveillants avant de publier un avertissement sur son compte Twitter.

Pour aller plus loin

Sophistiqué, le malware Android qui se fait passer pour une mise à jour système

Selon le site Bleeping Computer, qui a interviewé le directeur du labo de détection des menaces de l’ESET, Jiri Kropac, l’attaque passe par des publicités mensongères.

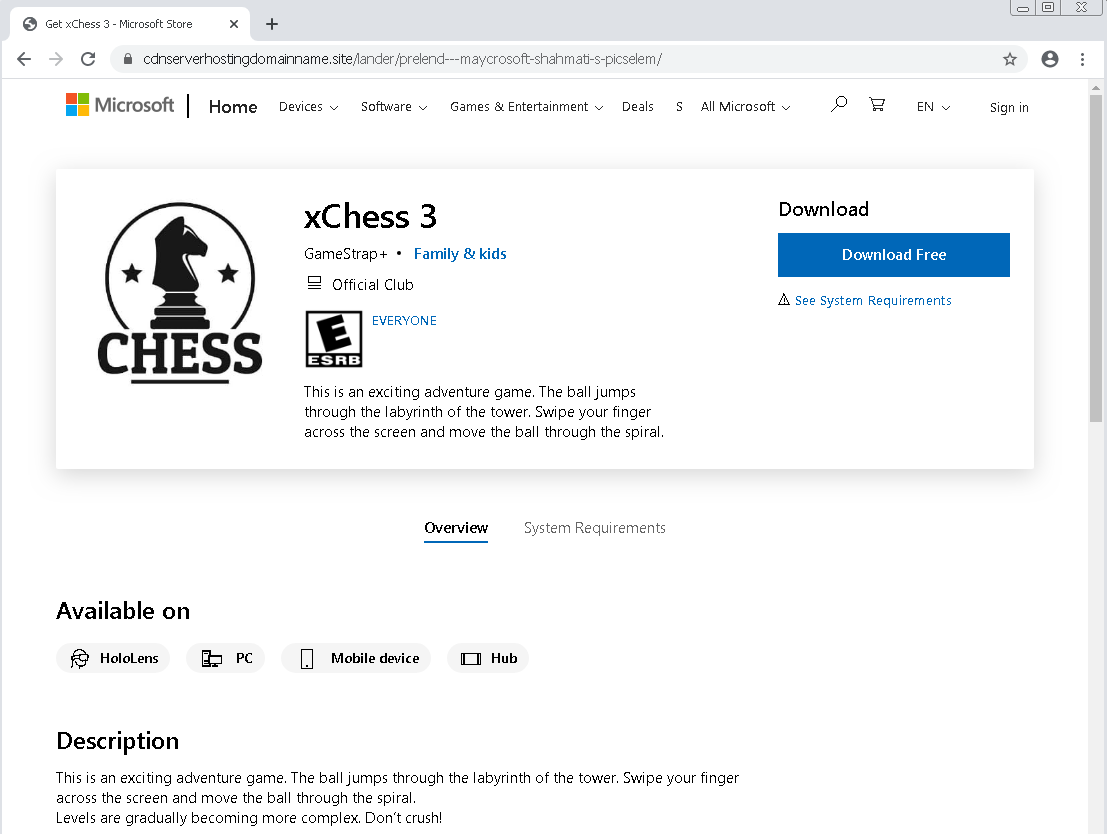

Faux jeu d’échecs

Au premier regard, ces publicités font la promotion d’applications tout à fait lambdas. Mais dès qu’un utilisateur clique dessus, il se retrouve sur une fausse page d’une application et le malware est automatiquement téléchargé sur son PC sous forme de fichier zip.

Afin de rendre l’attaque un peu plus efficace, les pages où atterrissent les internautes piégés imitent des applications connues, à première vue inoffensives, comme le Microsoft Store, Spotify ou encore un convertisseur en ligne de PDF. L’une d’elles laisse par exemple penser qu’il s’agit de la page de téléchargement d’un simple jeu d’échecs, appelé « xChess 3 ».

Source : ESET

Une fois le dossier téléchargé sur le PC, s’il vient à être décompressé par l’internaute malheureux, alors le malware est en place et il peut commencer à siphonner des données.

Pour aller plus loin

Windows 10 : le Windows Store veut faire de l’ombre à Steam avec Sun Valley

D’après l’expert, une fois le implanté, le malware serait capable de soutirer des numéros de cartes de crédit, des mots de passe, mais aussi de piquer jusqu’à 15 portefeuilles de cryptomonnaies, de voler des documents ou encore d’effectuer des captures d’écran.

Notez que les attaques ne viseraient pour l’heure que des utilisateurs vivant dans des pays d’Amérique du Sud, mais il vaut mieux prévenir que guérir.

- À lire : LinkedIn : les données de 500 millions d’utilisateurs en vente sur le web

23/04/2021 04:30 PM

OnePlus Watch - c’est confirmé, un mode Always-on Display est en approche

23/04/2021 06:58 AM

Garmin Venu 2 - une montre connectée qui repousse les limites de la santé

23/04/2021 05:00 PM

PS Now - le service de cloud gaming de PlayStation passe au 1080p en France

23/04/2021 06:03 AM

Vous attendiez surtout un nouvel iMac de la conférence Apple

23/04/2021 01:20 PM

Les AirTags ne servent pas à traquer des enfants précise Apple

23/04/2021 02:58 PM

Impôts 2021 - comment déclarer ses revenus sur smartphone

23/04/2021 09:31 AM

- Racing

- Sports Games

- Comics

- Cards & Casino

- Media & Video

- HEALTH

- Libraries & Demo

- Arcade & Action

- Photography

- Transportation

- Weather

- Social

- Casual

- Brain & Puzzle

- Productivity

- Communication

- Finance

- Medical

- Health & Fitness

- Personalization

- Shopping

- Tools

- Sports

- Entertainment

- Business

- Music & Audio

- News & Magazines

- Books & Reference

- Education

- Lifestyle

- Travel & Local